一份新报告揭示了 2024 年移动、物联网和 OT 网络攻击的激增,强调了关键趋势和零信任安全的必要性。

云安全公司Zscaler的一份新报告揭示了安卓操作系统日益增长的移动威胁以及物联网和OT设备威胁。目前,全球超过60%的互联网流量是由移动设备产生的,以财务为导向的移动威胁在去年增长了111%。

移动恶意软件威胁列表

Zscaler的ThreatLabz发现,银行移动恶意软件比去年增加了29%,银行恶意软件占整个安卓威胁的20%。

迄今为止最活跃的银行恶意软件家族包括

- Vultur,主要通过 Google Play 商店传播。

- Hydra,通过钓鱼信息、网站和恶意 Google Play Store 应用程序传播。

- Ermac,旨在从银行和钱包应用程序中窃取财务数据。

- Anatsa,又名 TeaBot。

- Coper,又名 Octo

- Nexus,主要针对加密货币账户。

这些银行恶意软件大多会记录键盘输入、劫持凭证并拦截短信,以绕过多因素身份验证。

间谍软件威胁飙升超过 100%

除银行恶意软件外,间谍软件威胁也在增加,研究人员指出,被阻止的交易比上一年增加了 100%。

据报告,最普遍的间谍软件是 SpyLoan、SpinOk 和 SpyNote。

- SpyLoan 能够窃取设备中的个人数据,如账户、设备信息、通话记录、安装的应用程序、日历事件、元数据等。

- SpinOk 间谍软件会从受感染设备的不同位置收集敏感数据和文件,并将数据外泄到攻击者控制的服务器上。

- SpyNote 也被称为 CypherRat,它提供额外的远程访问功能,使攻击者可以控制移动设备上软件的执行。

据 Zscaler 称,大多数移动恶意软件的目标国家是印度(28%)、美国(27%)和加拿大(15%),其次是南非(6%)、荷兰(5%)、墨西哥(4%)、尼日利亚(3%)、巴西(3%)、新加坡(3%)和菲律宾(2%)。

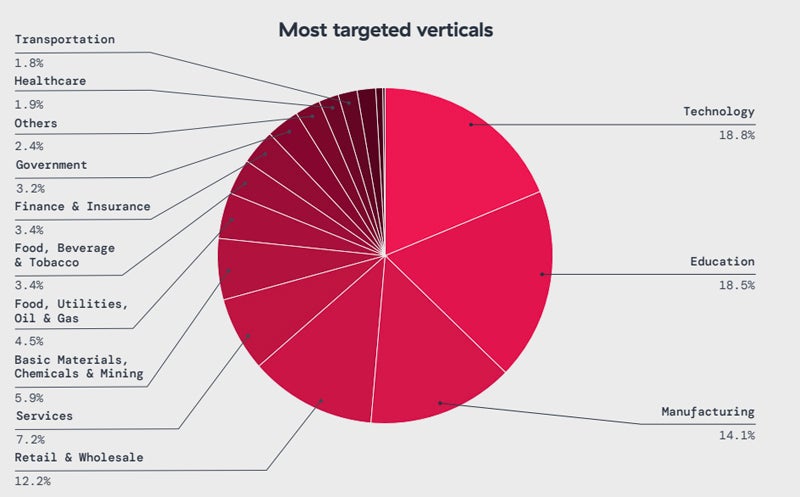

受影响的行业包括技术(18%)、教育(18%)、制造(14%)、零售和批发(12%)以及服务(7%)。

移动恶意软件的传播方式多种多样。其中一种方法是使用社交工程技术。例如,Zscaler 报告称,攻击者利用语音网络钓鱼(vishing)攻击部署了 Copybara 移动恶意软件,受害者会收到在其 Android 手机上安装恶意软件的语音指令。

QR 码诈骗也很常见,受害者被诱骗扫描恶意 QR 码,从而感染恶意软件,或在某些情况下进入钓鱼网页。

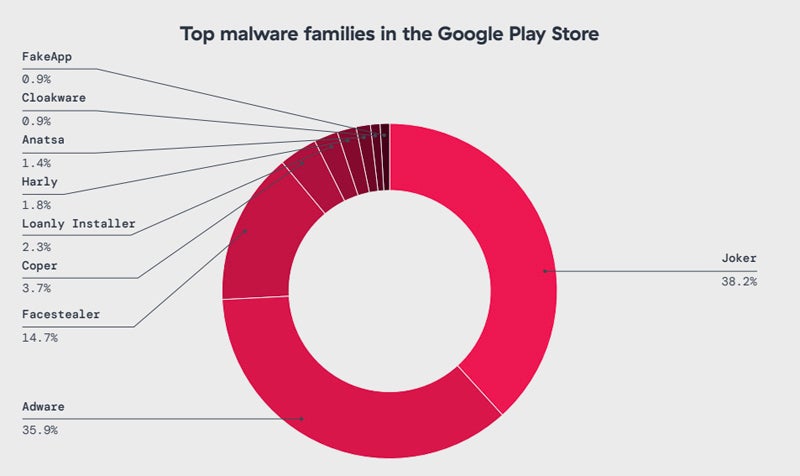

有些恶意软件还可以在 Google Play 商店中找到。其中包括 Joker(未经用户同意悄悄订阅高级服务以产生费用),其次是广告恶意软件类型和 faceestealer(一种 Facebook 账户窃取程序)。

总体而言,尽管 Android 攻击总体上有所减少,但以财务为导向的移动威胁在去年增长了 111%。

物联网和 OT 威胁

报告称,物联网和操作技术环境不断扩大,越来越多地成为攻击者的目标。研究人员指出,与之交互的物联网设备数量同比增长了 37%。

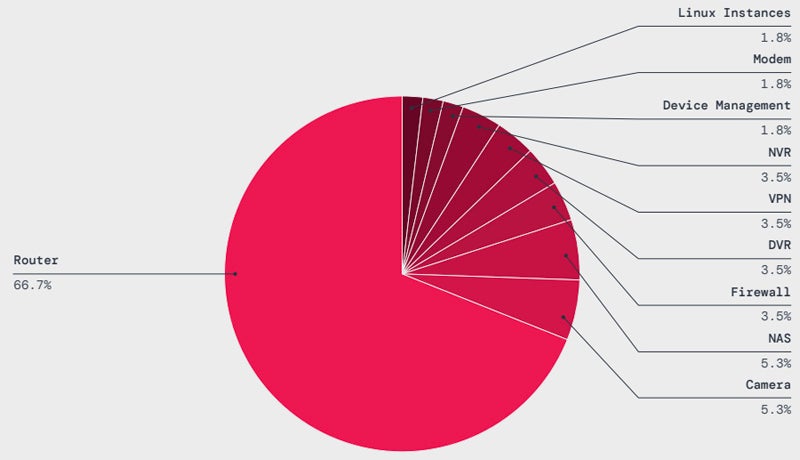

在过去一年中,物联网恶意软件攻击增长了 45%,其中路由器是攻击目标最多的设备类型,超过 66% 的攻击针对这些设备。攻击物联网设备的主要恶意软件系列是 Mirai(36.3%)和 Gafgyt(21.2%)。利用这些恶意软件在物联网设备上构建的僵尸网络可用于发起大规模分布式拒绝服务攻击。

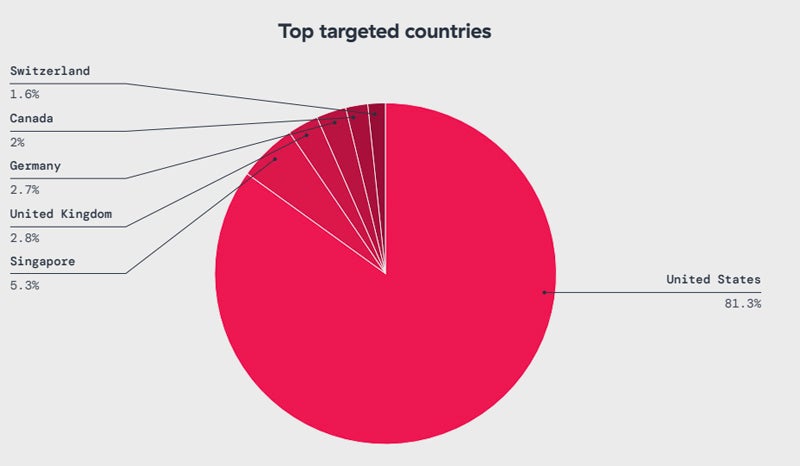

在地理分布方面,超过 81% 的物联网恶意软件攻击针对美国,其次是新加坡(5.3%)、英国(2.8%)、德国(2.7%)、加拿大(2%)和瑞士(1.6%)。

受物联网恶意软件攻击影响最大的行业是制造业(36.9%)、交通运输业(14.2%)、食品、饮料和烟草业(11.1%)。

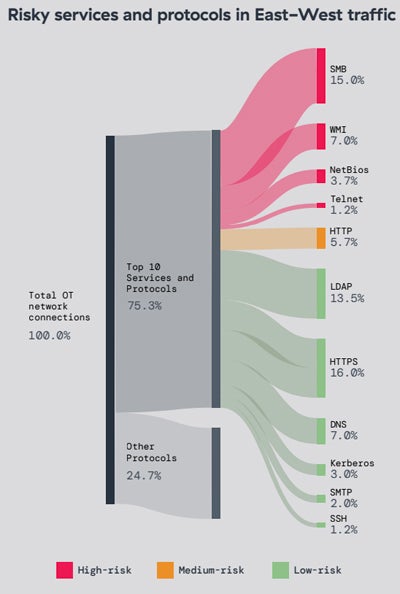

在 OT 方面,在许多部署中,50% 的设备使用的是传统的报废操作系统。容易出现不同漏洞的协议也经常在 OT 环境中暴露,如 SMB 或 WMI。

举例来说,ThreatLabz 分析了一家大型制造企业的 OT 内容,其中包括 40 多个不同地点的 17,000 多台连接的 OT 设备。每个地点包含 500 多台 OT 设备,这些设备都使用了报废的 Microsoft Windows 操作系统,其中许多都存在已知漏洞。

连接到 OT 设备的全球流量中有 67% 是未经授权或被阻止的。

未来会是什么样子?

据 Zscaler 称,物联网和 OT 设备仍将是主要的威胁载体,而制造业仍将是包括勒索软件在内的物联网攻击的首要目标。

Zscaler 还认为,人工智能将越来越多地用于针对移动用户发起高质量的网络钓鱼活动。不过,人工智能也将帮助防御者实现关键功能的自动化,并更好地确定工作的优先级。

如何保护物联网和 OT 设备免受网络攻击

要保护物联网和 OT 设备免受威胁,必须做到以下几点:

- 优先获得物联网和 OT 设备的可见性。企业需要发现、分类和维护其整个环境中使用的所有物联网和 OT 设备的列表。

-

保持所有系统和软件都是最新的并打上补丁,以防被常见漏洞入侵。

必须收集和分析网络日志。必须特别监控可疑的用户账户访问和系统事件。 - 在可能的情况下,必须部署多因素身份验证,必须更改或禁用默认密码和账户。

- 应针对物联网和 OT 资产实施零信任设备分割,以最大限度地减少数据暴露。

如何保护移动设备免受网络攻击

要保护移动设备免受威胁,必须做到以下几点

- 在设备上安装安全应用程序,防止恶意软件和可能的网络钓鱼。

- 对手机上的任何链接,不管是什么应用程序,都应谨慎检查。如果是可疑链接,一定不要点击,并向 IT 安全人员报告。

- 必须避免使用不明应用程序。此外,切勿从第三方或不可靠的来源下载应用程序。

公司还应谨防应用程序在安装后立即要求更新。从 Play Store 下载的应用程序应为最新版本。如果应用程序在安装后立即请求更新权限,则应将其视为可疑,并可能表明恶意软件试图下载其他恶意组件。